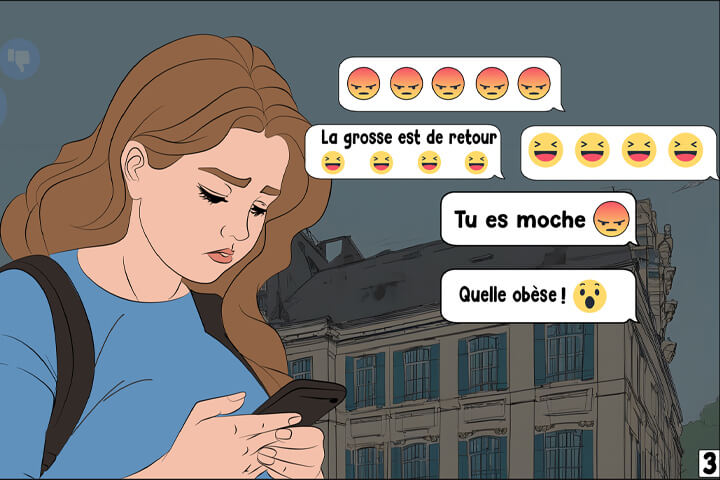

Netéthic, une solution logicielle de lutte contre le harcèlement à l’école et en ligne

L’illusion de l’anonymat en ligne : Quels sont les vrais risques ?

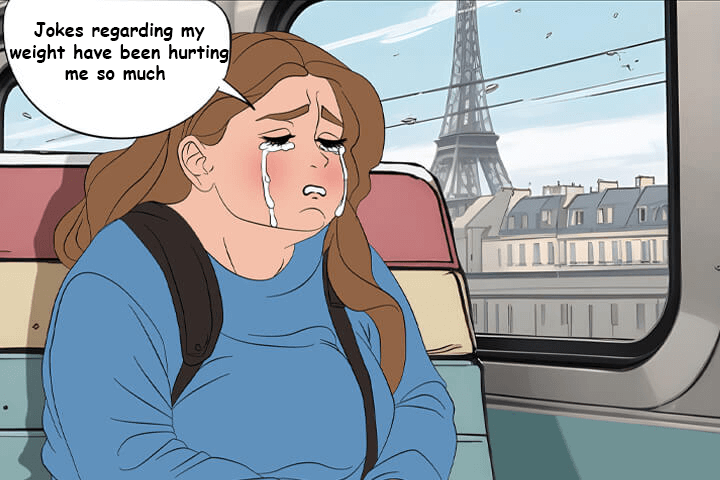

Dans un monde de plus en plus connecté, l’anonymat sur Internet est souvent perçu comme un refuge. Pourtant, cette perception est trompeuse. Derrière chaque pseudonyme ou adresse IP, des traces subsistent. Cet article décortique les nuances de l’anonymat en ligne et explore ses dangers, tout en offrant des pistes pour comprendre et mieux se protéger.

L'anonymat : entre technique et perception

L’anonymat technique

L’anonymat technique englobe les outils permettant de naviguer sans exposer son identité réelle : VPN, navigateurs comme Tor, et pseudonymes. Cependant, cet anonymat est souvent fragile. Par exemple :

- Une adresse IP peut révéler des données personnelles via des services comme WHOIS.

- Les pseudonymes, bien qu’éloignés du nom civil, trahissent souvent des informations implicites.

Le choix d’un pseudonyme ou l’absence d’enregistrement sur une plateforme peut donner une illusion de liberté. Toutefois, les systèmes attribuent souvent des identités implicites comme « guest » ou l’adresse IP. Ces identifiants, bien que techniques, deviennent des vecteurs d’informations pour les plateformes ou les tiers malintentionnés. Ainsi, la frontière entre anonymat et identification devient floue.

L’anonymat comme non-distinction

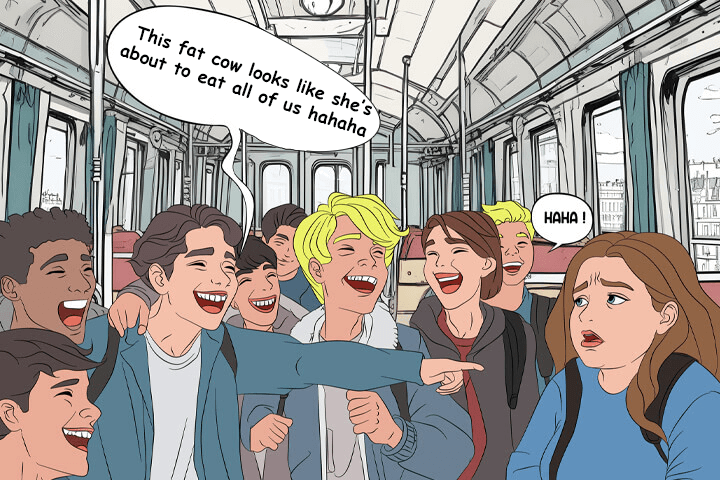

En ligne, la distinction repose sur une multitude de signes – pseudonymes, icônes, typographies, habitudes d’écriture. Ces éléments deviennent des marqueurs d’identité, comparables à la « façade personnelle » de Goffman. Par exemple, une icône spécifique ou une façon unique de rédiger un message peut suffire à identifier un utilisateur récurrent. En réalité, l’absence totale de signes rend difficile toute interaction sociale, car l’utilisateur n’existe que par les traces qu’il laisse. Ainsi, même ceux qui cherchent à se fondre dans la masse numérique se distinguent malgré eux par les traces qu’ils génèrent.

Multiplicité des identités : un outil à double tranchant

Identités multiples : liberté ou confusion ?

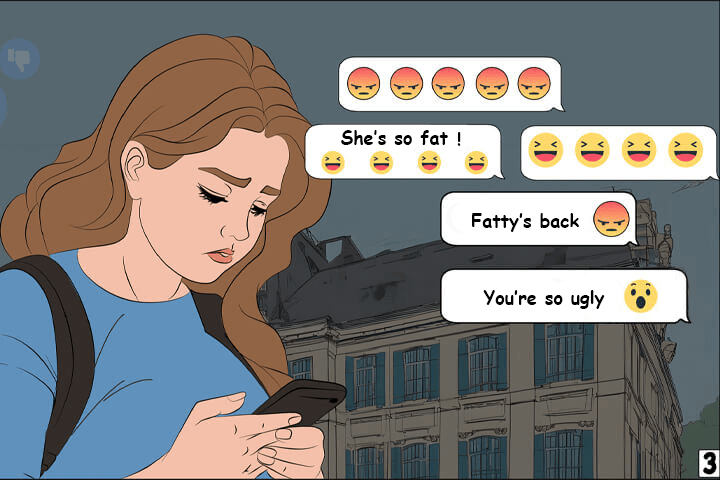

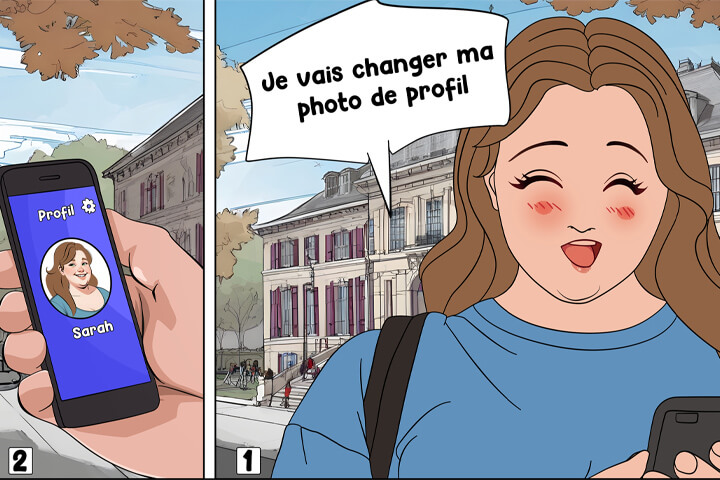

Internet offre la possibilité d’endosser différentes identités selon les contextes – un pseudonyme humoristique sur un forum, un profil professionnel sur LinkedIn, un compte anonyme sur un site d’actualité. Cette pluralité permet aux utilisateurs d’explorer différentes facettes d’eux-mêmes ou de se protéger dans certains contextes sensibles. Cependant, elle présente également des risques. Les informations partagées sous ces identités peuvent être croisées et révélées, compromettant ainsi l’anonymat initialement recherché. Les utilisateurs doivent alors jongler avec cette complexité, parfois au détriment de leur sécurité.

Hybridation entre réel et virtuel

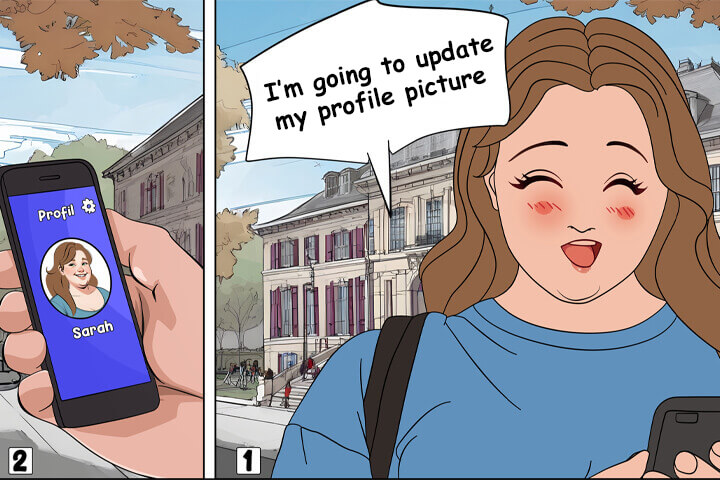

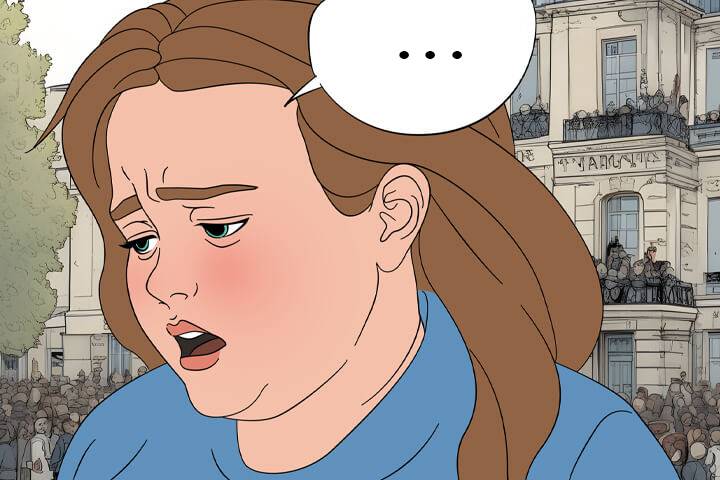

Avec les réseaux sociaux comme Facebook, les frontières entre identité réelle et virtuelle s’estompent. Les utilisateurs partagent de plus en plus d’informations personnelles, renforçant l’idée que l’anonymat total est difficile à maintenir. Par exemple, un utilisateur qui partage des photos sur un réseau social peut être identifié par des amis communs, des lieux tagués ou des habitudes numériques. Ainsi, même un profil « anonyme » peut révéler bien plus que prévu, rendant l’équilibre entre vie privée et exposition publique de plus en plus fragile.

Les dangers sous-jacents de l'anonymat

Collecte massive de données : quand Big Data entre en jeu

Le Big Data transforme des données anonymes en informations exploitables. Cookies, trackers, et applications mobiles enregistrent des activités – souvent à l’insu des utilisateurs. Par exemple, Cambridge Analytica a démontré comment des données pouvaient être manipulées à des fins commerciales ou politiques. Cette collecte massive, combinée à des algorithmes avancés, permet de reconstituer des profils précis, même à partir de fragments de données. Ainsi, les utilisateurs se retrouvent exposés malgré eux, avec des répercussions allant de la publicité ciblée à l’ingérence politique.

Une pression croissante de la régulation

Les lois et réglementations, comme la LCEN en France, imposent aux fournisseurs d’accès Internet de conserver des traces. Ces mesures, bien qu’utiles pour la sécurité nationale, réduisent l’espace pour un anonymat véritable. De plus, des initiatives comme le RGPD visent à protéger les données personnelles, mais elles ne peuvent empêcher totalement la collecte et l’exploitation des données par des acteurs non conformes. Les utilisateurs doivent donc rester vigilants et comprendre que même dans un cadre réglementé, leur anonymat reste vulnérable.

Anonymat et identité numérique

L’identité numérique est une construction tripartite :

- Déclarative : informations saisies volontairement (nom, photo, centres d’intérêt).

- Agissante : traces d’activités (historique, interactions).

- Calculée : données quantifiées par le système (nombre d’amis, messages).

Ces trois dimensions montrent comment chaque action en ligne contribue à construire une représentation de soi. Par exemple, une simple interaction sur un réseau social peut être interprétée par un algorithme pour affiner un profil utilisateur. Cette emprise croissante des systèmes sur l’identité numérique soulève des questions sur le contrôle réel des utilisateurs sur leurs données. À mesure que les outils se perfectionnent, les utilisateurs deviennent des acteurs de moins en moins visibles, mais de plus en plus vulnérables.

Peut-on encore être anonyme ?

L’anonymat complet sur Internet est une chimère. Entre les traces volontaires et involontaires, les utilisateurs doivent adopter une posture proactive :

- Utiliser des outils comme VPN et navigateurs sécurisés.

- Réguler le partage d’informations sensibles.

- Éviter les plateformes qui exploitent excessivement les données personnelles.

Dans un écosystème numérique où chaque clic peut laisser une empreinte, la sensibilisation est essentielle. Comprendre les enjeux de l’anonymat, adopter des pratiques responsables et rester informé des nouvelles technologies sont des clés pour préserver une certaine maîtrise de son identité numérique.

Envie d’en savoir plus sur comment protéger votre identité en ligne ? Explorez nos solutions !